实现基于Spring框架应用的权限控制系统

出处:论文网

时间:2007-04-14

3、认证管理器,授权管理器的配置

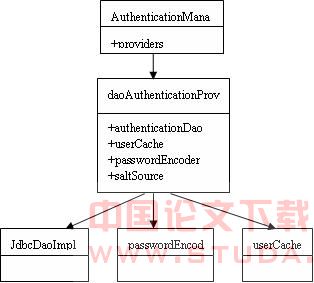

实现系统的安全控制,首先需要对系统的安全管理器和授权管理器进行配置,系统进行认证和授权需要获取安全信息,Acegi本身提供了对认证信息的获取机制,在实现认证与授权过程中,系统将主动根据配制信息和相应的信息解释安全信息的读取。图3给出了一个将用户安全信息存储在数据库中的认证管理器的配置示意图。

对应于图示的XML配置文件的代码如下:

| /* 配置数据库datasource 和Acegi 的 jdbcDao */ <bean id=”dataSource” class=”org.springframework.jdbc.datasource.DriverManagerDataSource”> <property name=”driverClassName”> <value>${jdbc.driverClassName}</value> </property> <property name=”url”> <value>${jdbc.url}</value> </property> |

|

|

| <property name=”username”> <value>${jdbc.username}</value> </property> <property name=”password”> <value>${jdbc.password}</value> </property> </bean> <bean id=”jdbcDaoImpl” class=”org.acegisecurity. roviders. dao.jdbc.JdbcDaoImpl”> <property name=”dataSource”> <ref bean=”dataSource”/> </property> </bean> /*配置用户信息的加密算法*/ <bean id=”passwordEncoder” Class=”org.acegisecurity.providers.encoding.Md5passwordEncoder”/> /*配置缓存有效时间*/ <bean id=”userCache” class=”org.acegiSecurity. providers. dao.cache.EhCacheBasedUserCache”> …//这里对缓存有效时间进行设置 </bean> /*配置daoAuthenticationProvider*/ <bean id=”daoAuthenticationProvider” class=”org.acegisecurity.providers.dao.DaoAuthenticationProvider”> <property name=”authenticationDao”> <ref local=”JdbcDaoImpl”/> </property> <property name=”passwordEncoder”> <ref local=” passwordEncoder”/> </property> <property name=”userCache”> <ref local=” userCache”/> </property> </bean> /*配置认证管理器*/ <bean id=”authenticationManager” class=”org.acegisecurity. providers.ProviderManager”> <property name=”providers”> <list> <ref local=”daoAuthenticationProvider”/> </list> </property> </bean> |

授权管理器的配置方法与认证管理器的配置基本类似,这里不再讨论。 4、安全请求拦截器的配置

以上配置完成后,就需要配置安全拦截器。不同的安全管理对象需要使用不同的安全拦截器。对于方法级的安全认证需要使用的拦截器为MethodSecurityInterceptor,而应用于URL资源的安全拦截器为FilterSecurityInterceptor 。其中,MethodSecurityInterceptor拦截器是借助于Spring Aop实现的,而FilterSecurityInterceptor拦截器是借助于Servlet Filter 实现的。本文以URL资源请求的安全拦截器为例说明配置情况。

由于URL资源请求安全拦截是借助于过滤器进行的。因此首先要配置Acegi Servlet过滤器。过滤器类似于AOP Around装备,实现在web资源调用前后进行的一些操作6种过滤器,他们依次构成Servlet过滤器链,依次处理客户请求。需要注意的是过滤器配置的顺序是不能交换的,当不需要使用某个过滤器时,可直接将其删除和注释。过滤器在web.xml中配置形式为

| <filter> <filter-name>Acegi HTTP Request Security Filter</filter-name> <filter-class>org.acegisecurity.util.FilterToBeanProxy</filter-class> <init-param> <param-name>targetClass</param-name> <param-value> Org.acegisecurity.intercept.web.SecurityEnforcementFilter </param-value> </init-param> </filter> <filter-mapping> <filter-name>Acigi HTTP Request Security Filter</filter-name> <url-pattern>/*</url-pattern> </filter-mapping> |

在spring applicationContext.xml文件中的配置形式为

| <bean id=”securityEnforcementFilter” class=””> <property name=”filterSecurityInterceptor”> <ref bean=”filterInvocationInteceptor”/> </property> <property name=”authenticationEntryPoint”> <ref bean=”authenticationProcessingFilterEntryPoint”/> </property> |

以上代码是SecurityEnforcementFilter的配置,该过滤器对用户是否有权访问web资源作出最后的决定。其它的过滤器的配置类同。

配置完过滤器后,需要对拦截器FilterSecurityInterceptor进行配置,

| <bean id=”filterInvocationInterceptor” Class=””> <property name=”authenuserCacheticationManager”>1 <property name=”accessDecisionManager”> <property name=”objectDefinitionSource”> <ref local="filterObjectDefinitionSource"/> </property> <bean id="filterObjectDefinitionSource" class="org.xiaohongli.acegi.db.DBFilterObjectDefinitionSource"> <constructor-arg><refbean="jdbcTemplate"/> </constructor-arg> </bean> |

objectDefinitionSource属性定义了那些受保护的URL资源,其中引用了一个本地对象filterObjectDefinitionSource。filterObjectDefinitionSource类从数据库中读取需要保护的URL安全信息,它扩展了PathBasedFilterInvocationDefinition Map类。

同样,实现了另外一个methodObjectDefinitionSource类从数据库中读取需要保护的FUNCTION资源,它扩展了MethodDefinitionMap类。限于篇幅,在这里就不列出具体实现的源代码。

| <bean id="methodObjectDefinitionSource" class="org.xiaohongli.acegi.db.DBMethodObjectDefinitionSource"> <constructor-arg><refbean="jdbcTemplate"/> </constructor-arg> </bean> |

结束语

由于Spring在越来越多的项目中的应用,因此基于Spring应用的安全控制系统的研究就显得非常重要。Acegi提供了对Spring应用安全的支持,然而 Acegi本身提供的实例并不能满足大规模的复杂的权限需求,本文通过扩展Acegi的数据库设计即可满足复杂的权限需求。然而,怎样将Acegi应用到非Spring的系统中,还有待进一步研究。